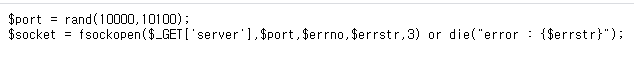

500점인 40번 문제를 풀어보자. 첫 화면에는 입력값에 guest가 들어있었다. 로그인 시도했을 때 guest계정으로 로그인이 정상적으로 이루어진 것을 볼 수 있다. id값을 admin으로 바꾼 후 로그인을 시도했지만 Failure가 반환된다. no=0으로 했을 때에는 성공/실패가 뜨지 않았다. 그러나 no=0||1=1 과 1=2 or조건을 붙였을 때는 성공/실패가 뜬다. 해당 no 파라미터에 injection이 가능한 것으로 확인된다. ?no=0||id=admin&id=guest&pw=guest -> access denied or 조건에 id가 admin인 조건을 넣었을 때는 access denied이 반환된다. 해결방법을 찾아보니 admin을 hex값으로 변환시켜 넣으면 된다. ?no=0||id=0..